Những chuyên gia bảo mật đang thúc ép các nhà cung cấp dịch vụ Internet (ISP) hạ gục các máy chủ "đầu não" của mạng máy tính ma (botnet) Koobface.

Ngày 13-11, chiếc máy tính được xác định là máy chủ điều khiển và ra lệnh cho các máy bị nhiễm Koobface đã bị hạ gục. Theo Nart Villeneuve, giám đốc nghiên cứu của SecDev Group thì máy chủ này là một trong ba hệ thống Koobface bị hạ bởi nhà cung cấp dịch vụ Internet tại Anh, Coreix.

Coreix đã hạ máy chủ được xác định là đầu não của Koobface sau khi các chuyên gia nghiên cứu bảo mật liên hệ nhà lập pháp tại Anh. Tuy vậy, việc hạ một trong những máy chủ của mạng botnet này chỉ gây ảnh hưởng tạm thời, cần thực hiện liên tục và nhiều hơn nữa.

Koobface là loại sâu máy tính được phát tán trên mạng xã hội Facebook. Trải qua một thời gian, Koobface đã có nhiều biến thể. Khi loại sâu này thâm nhập vào máy tính của nạn nhân, chúng sẽ âm thầm biến chiếc hệ thống thành chiếc "máy tính ma" (zombie) và tham gia vào đội ngũ các máy tính ma khác, tạo nên thành mạng botnet Koobface.

Tin tặc nắm quyền điều khiển mạng này sẽ có thể trục lợi từ việc gửi tin nhắn hay thư rác, click vào các banner quảng cáo do tin tặc đăng ký, tấn công từ chối dịch vụ (DDoS) vào các mạng hay website...

Điểm thú vị về Koobface là chủ nhân của mạng botnet này trong một thông tin gửi đến các chuyên gia bảo mật cho biết họ sẽ không bao giờ đánh cắp thông tin nhạy cảm của nạn nhân trong mạng botnet như thẻ tín dụng, tài khoản ngân hàng...như mạng botnet ZeuS.

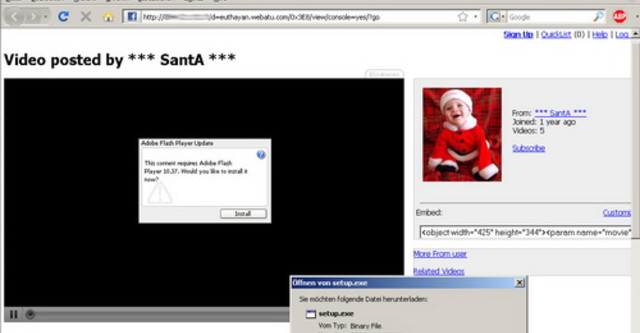

Kiểu lây nhiễm thông thường của Koobface là rải thảm các tin nhắn rác bằng những tài khoản ảo trong Facebook đến những người dùng khác, dẫn dụ họ click vào các liên kết website chứa mã độc Koobface, ẩn dưới mác là các video clip nóng mà muốn xem thì phải tải thêm phần mềm cần thiết. Và phần mềm đó là Koobface.

Koobface có các thành phần bao gồm chức năng tự động lây nhiễm cho các bạn bè trong danh bạ Facebook của nạn nhân và phần mã botnet cho phép tin tặc điều khiển từ xa máy tính của nạn nhân.

Trong một bảng báo cáo từ SecDev Group cho biết, mạng botnet đã thu về lợi nhuận hơn 2 triệu USD từ tháng 6-2009 đến tháng 6-2010.

Các chuyên gia của SecDev Group còn phát hiện dữ liệu mạng botnet Koobface còn được lưu trữ trên một máy chủ trung tâm khác được gọi là "con tàu mẹ", dùng để theo dõi các tài khoản. Máy chủ này gửi tin nhắn mỗi ngày đến bốn số điện thoại tại Nga, báo cáo về thu nhập mỗi ngày của mạng botnet.

Những giao dịch được chuyển đến người điều khiển Koobface thông qua dịch vụ thanh toán trực tuyến Paymer, một dịch vụ tương tự Paypal. Hơn một triệu USD lợi nhuận thu về cho chủ nhân của Koobface là từ phần mềm diệt virus giả mạo, phần còn lại thu được từ phí quảng cáo trực tuyến. Các máy tính ma sẽ được điều khiển để click vào xem quảng cáo trên các website hợp lệ mà tin tặc đăng ký với các nhà quảng cáo. Tiền thu được đã chuyển thành tiền hợp pháp từ việc đăng quảng cáo trực tuyến.

SecDev Group đã gửi thông tin liên quan đến các nhà chức trách của Canada và Mỹ. Những nhà cung cấp dịch vụ như Facebook, Google... cũng được thông báo về những tài khoản bị lây nhiễm. Hiện có khoảng 20.000 tài khoản giả mạo trong Facebook và 500.000 tài khoản Gmail và Blogspot giả.

Theo Tuổi trẻ

Bình luận